Ciência da Cripto: Quais Artigos Tornaram Tudo Isso Possível?

De al-Kindi a Shannon, criptografia de chave pública e provas de conhecimento zero — a linhagem de pesquisa por trás de cada assinatura de carteira e bloco que seu celular confirma.

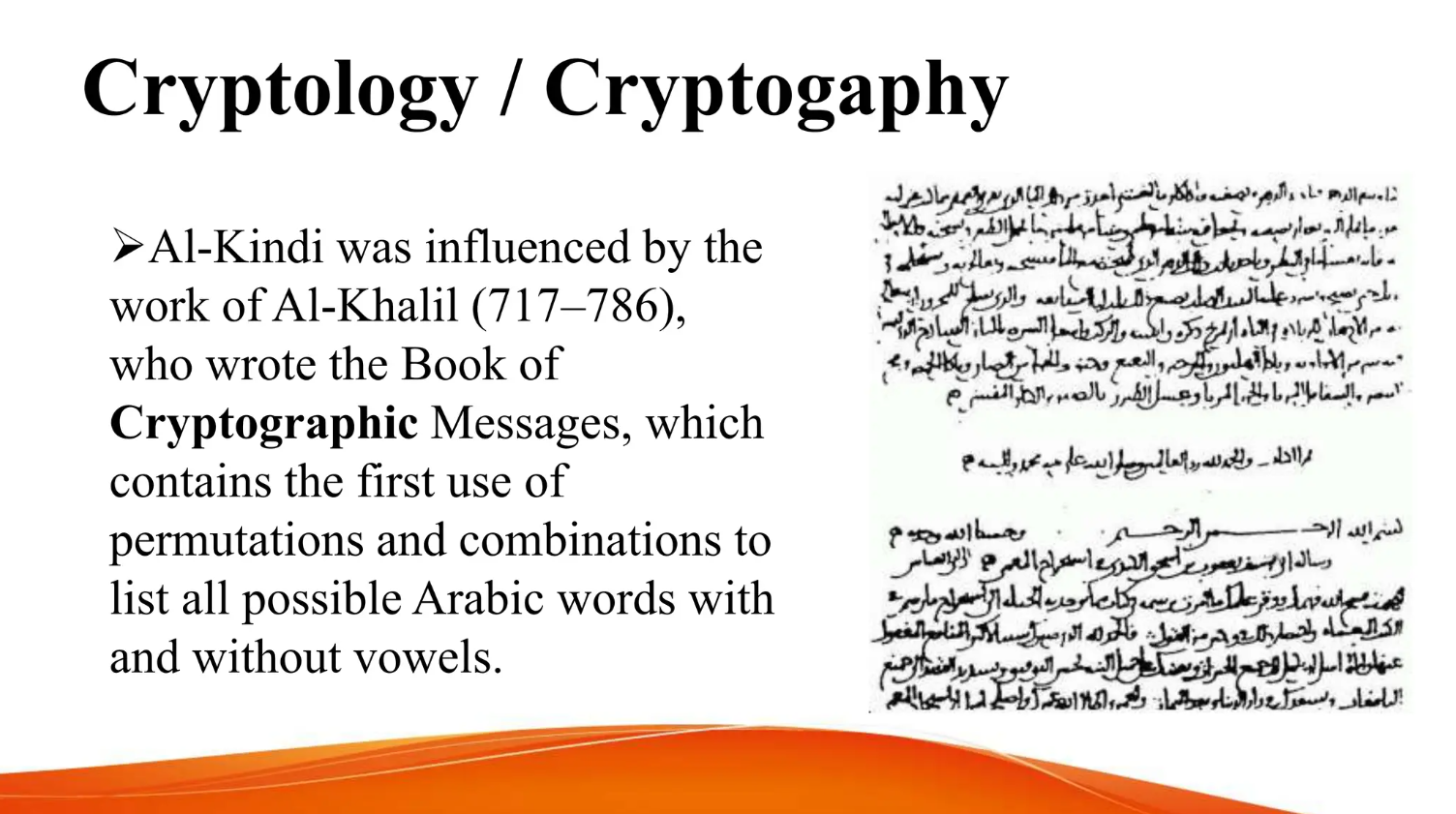

A blockchain explodiu nas telas dos dispositivos móveis muito tempo depois de o polímata Abu Yusuf Yaqub ibn Ishaq al-Kindi ter produzido seu manuscrito Sobre a Decifração de Mensagens Criptográficas no século IX, codificando a primeira abordagem científica para quebrar textos secretos repetidamente. Ao tratar letras como dados e contar suas frequências, al-Kindi forneceu a centelha prometéica à criptografia: a demonstração de que a observação sistemática, em vez de palpites inspirados, poderia penetrar em um texto oculto.

Essa mesma centelha surge sempre que uma carteira de criptomoedas é aberta hoje. Cada toque na transação de John Doe para autorizar um pagamento hoje convida à mesma mentalidade algébrica que al-Kindi inaugurou — coletar estatísticas, modelar a incerteza, acreditar na matemática em vez do mito. Sua mistura de empirismo e teoria ajudou a desenvolver a própria noção de que o sigilo e a verificação poderiam ser projetados, uma promessa básica que sustenta cada entrada no livro-razão da blockchain hoje.

Primórdios Prometeicos da Ciência Cripto

Quando, em 1467, Leon Battista Alberti escreveu a descrição de seu próprio disco de cifra, e quando Blaise de Vigenère difundiu seu Traicté des Chiffres em 1586, eles não estavam simplesmente se divertindo com truques inteligentes. Eles estavam formalizando a relação entre chaves e mensagens, apresentando a substituição polialfabética que poderia impedir a força bruta (manual).

Para os estudiosos de sua época, isso significava diplomacia secreta; para um investidor de cripto moderno, isso pressagiava as chaves rotativas que defendem as APIs de exchanges contra bots.

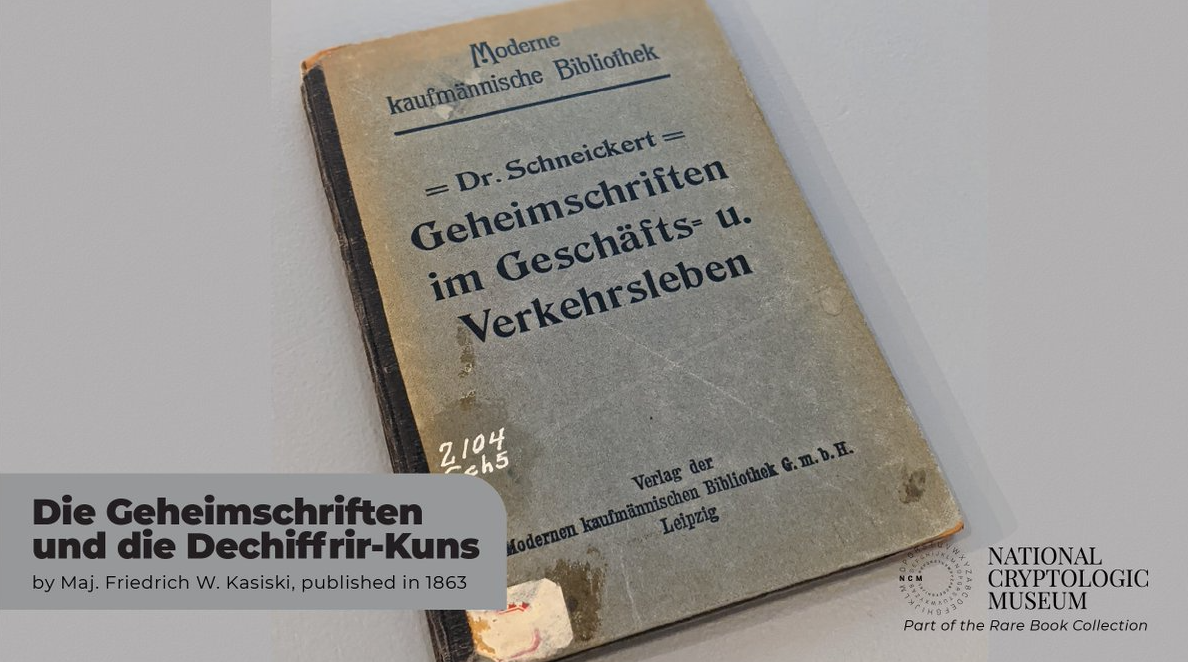

O próximo artigo significativo surgiu no final da década de 1850, quando Charles Babbage utilizou o conceito de indicadores e publicou sobre seu algoritmo; no entanto, este foi ofuscado quando o Handbuch de Friedrich Kasiski — no qual ele descreveu seu método de decifração ao encontrar padrões repetitivos em texto simples (um comprimento de chave) — foi publicado como um livro intitulado Die Geheimschriften und die Dechiffrir-Kunst.

A matemática deles dizia que nenhuma chave deveria se repetir sem consequências, uma intuição com a qual o usuário comum de cripto está familiarizado quando, por exemplo, uma carteira o instrui a não reutilizar sua senha ou frase semente (seed phrase).

Em um ensaio de 1883, La Cryptographie Militaire, Kerckhoffs argumentou que uma cifra deve ser segura mesmo que tudo sobre o sistema seja público — exceto a chave. Essa máxima reverbera na cultura de contratos inteligentes de código aberto (open-source), onde auditores e pesquisadores white-hat expõem seu código para que todos vejam, de modo que a segurança venha das chaves e da matemática, não da obscuridade.

Estatísticos e linguistas mais tarde refinaram esses insights em currículos, à medida que sistemas postais e cabos internacionais se espalhavam pelo mundo. A análise de frequência prática foi registrada pelo criptoanalista militar francês Étienne Bazeries na década de 1890 e, do outro lado do Atlântico, Elizabeth e William Friedman estabeleceram programas educacionais padronizados que consideravam os códigos como sinais a serem contados. Esses programas criaram a expectativa de que a criptografia seria ensinada, testada e aprimorada, em vez de apenas herdada.

Dos Telégrafos a Turing

À medida que as disputas industriais exigiam uma comunicação rápida, a criptografia desenvolveu-se em conjunto com a eletrônica.

Em 1917, os panfletos de William F. Friedman, dos Laboratórios Riverbank, sistematizaram a criptoanálise estatística, desvinculando o design de cifras da quebra de códigos e legando ao mundo o índice de coincidência. Os panfletos ensinaram os analistas a considerar tabelas de probabilidade, um hábito que ecoa até hoje sempre que o motor de risco de uma exchange avalia uma tentativa de login.

O livro revelador de 1931 de Herbert Yardley, *The American Black Chamber*, foi um guia que aguçou o apetite do público por desvendar segredos, ao mesmo tempo em que expôs estações de interceptação e lançou o primeiro debate mundial sobre privacidade versus segurança.

Os entusiastas de cripto hoje reencenam essa disputa sempre que os legisladores debatem regras que exigem a rastreabilidade do dinheiro na blockchain quando este é pareado a um valor no mundo real por meio de stablecoins.

No mesmo ano, o engenheiro Gilbert Vernam registrou uma cifra telegráfica na AT&T e, em 1919, Mauborgne estendeu isso ao princípio do *one-time pad*. Pouco depois, em 1949, Claude Shannon demonstrou que o sistema de Vernam oferecia sigilo perfeito se as chaves fossem aleatórias e tivessem pelo menos o mesmo comprimento das mensagens, mas nunca fossem reutilizadas. É por isso que as *hardware wallets* são tão rigorosas quanto aos geradores de números aleatórios seguros: sem uma fonte de alta entropia, o *one-time pad* transforma-se em um *backdoor* para múltiplos usuários.

Os anos entre guerras e a Segunda Guerra Mundial acabaram por nos presentear com o artigo de 1936 de Alan Turing, *On Computable Numbers*, e seu trabalho na década de 1940 em Bletchley Park, juntamente com a análise anterior da Enigma de Marian Rejewski em 1932. As máquinas teóricas de Turing introduziram a ideia de algoritmos como processos mecânicos, o que, por sua vez, levou aos computadores de programa armazenado que realizam validações de assinaturas de blockchain no silício.

Quando um rollup de camada 2 verifica milhares de transações a cada segundo, ele executa a sequência de provas de Turing sobre o que as máquinas podem computar.

A "Teoria da Comunicação dos Sistemas de Sigilo" de 1949, de Claude Shannon, encerrou este período. Ao situar o sigilo em um contexto de teoria da informação, ele introduziu noções como confusão, difusão e entropia. Usuários comuns de criptomoedas deparam-se com essas noções quando o AES-GCM protege as sessões HTTPS através das quais recebem feeds de preços em seus aplicativos, ou quando uma cold wallet não libera uma chave, não importa quantas vezes você digite um PIN incorreto.

O tomo "Cibernética" de 1948, de Norbert Wiener, introduziu a matemática de feedback e controle, abrindo caminho para os módulos de segurança adaptativos que hoje ajustam limiares de anomalia dentro de painéis de monitoramento de contratos inteligentes.

As defesas de aprendizado de máquina que monitoram o wash trading devem tanto aos loops de feedback de Wiener quanto à geração atual de GPUs.

Chaves Públicas e Confiança Digital

Antes que a internet pudesse automatizar o valor, precisávamos criar cifras simétricas que o silício pudesse processar. Os relatórios técnicos da IBM para cifras de bloco publicados por Horst Feistel em 1971 levaram ao Data Encryption Standard (DES) do NIST em 1977. A função por rodada e o mecanismo de escalonamento do DES plantaram a semente para as competições de AES de hoje, garantindo que uma transação de stablecoin entre continentes permaneça privada dentro de túneis TLS.

Pouco depois, Ralph Merkle publicou sua tese de 1979 sobre árvores de hash unidirecionais e nos deu a estrutura de árvore de Merkle que agora permite que os nós verifiquem provas de inclusão sem a necessidade de obter todos os blocos de dados.

Os cabeçalhos de bloco são verificados por todos os light clients e marketplaces de NFT na EVM que dependem dessas árvores.

Então veio a revolução: o artigo de 1976 de Whitfield Diffie e Martin Hellman, "New Directions in Cryptography", adicionou a troca de chaves públicas, enquanto os enigmas propostos por Ralph Merkle forneceram o terceiro pilar que faltava. De repente, estranhos podiam entrar em acordo sobre um segredo através de canais abertos. Para o detentor médio de uma carteira, esse milagre é o handshake que ocorre por trás de cada leitura de código QR que pareia um aplicativo móvel com uma extensão de navegador.

O RSA foi introduzido em 1977, quando Ron Rivest, Adi Shamir e Leonard Adleman publicaram "A Method for Obtaining Digital Signatures and Public-Key Cryptosystems". O algoritmo foi fundamentado no uso de grandes números primos e, desde então, tem sustentado assinaturas eletrônicas, atualizações de software e certificados SSL que os principais sites de negociação de cripto renovam todos os anos. Até mesmo os serviços de custódia que estão implementando módulos de segurança de hardware dependem do RSA e de variantes de curvas elípticas como sua raiz de confiança.

Os protocolos de autenticação amadureceram em paralelo. A criptografia é uma versão da solução para esse O artigo de David Chaum sobre assinaturas cegas de 1983 e seus protocolos criptográficos para e-mails irrastreáveis, dois anos depois, são os precursores do dinheiro digital muito antes de Satoshi Nakamoto reinventá-lo.

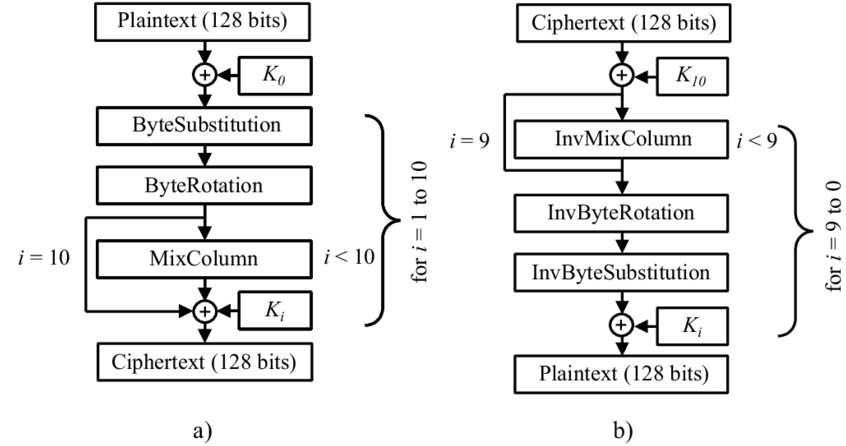

Assim que as chaves de 56 bits do DES se tornaram vulneráveis, a adoção do algoritmo Rijndael pelo NIST em 2001 difundiu-se gradualmente para proporcionar segurança de 128 e, posteriormente, 256 bits para todos.

O AES-GCM agora criptografa as chamadas JSON-RPC emitidas por aplicativos de carteira, uma demonstração da resiliência de nível comercial que competições governamentais podem gerar.

A teoria alcançou o software de consumo na década de 1990. O pacote Pretty Good Privacy de Phil Zimmermann, em 1991, trouxe a criptografia de ponta a ponta para os computadores pessoais e, no mesmo ano, Paul Kocher publicou um artigo para a Bellcore que expôs ataques de tempo, exigindo que os projetistas de hardware mascarassem canais laterais. A prova de trabalho como medida antispam foi formalizada pelo "Hashcash" de Adam Back em 1997; somente mais tarde ela evoluiu para proteger o consenso descentralizado. Enquanto isso, o artigo de 1992 de Cynthia Dwork e Moni Naor sobre precificação via processamento foi uma prévia dos mercados de taxas com os quais todo trader de cripto interage ao usar dapps on-chain.

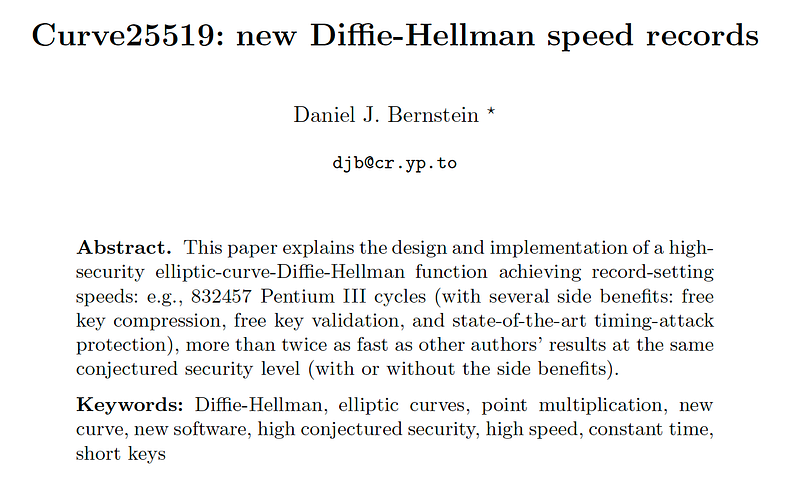

As funções hash também evoluíram. Operações em tempo constante foram trazidas para as blockchains modernas ao identificar falhas de design no trabalho de Bart Preneel de 1993 sobre funções de compressão unidirecionais, na adoção do SHA-256 em 2000 e na Curve25519 de Dan Bernstein em 2005, com as assinaturas Ed25519 seguindo seus passos em 2012. As assinaturas BLS (introduzidas por Dan Boneh, Ben Lynn e Hovav Shacham em 2001) foram implementadas recentemente para agregar validadores no consenso do Ethereum e reduzir o volume de mensagens.

Esses artigos são mais do que folclore; eles ressoam em cada carteira." Aqui estão alguns ecos desse sentimento no cotidiano cripto:

1. Os tokens para autenticação de dois fatores originam-se da mesma aritmética modular do protocolo de troca de chaves Diffie-Hellman, permitindo que uma hot wallet se sincronize com segurança com um telefone.

2. Os pools de depósito e retirada de categorias de cold storage utilizam a técnica de cegueira de Chaum (Chaumian blinding), baseando-se também em cadeias de hash de Lamport para conciliar retiradas sem revelar suas chaves de assinatura.

3. As auditorias de contratos inteligentes utilizam os modelos de ataque de Kocher e limites de taxa no estilo Hashcash para conter bots, garantindo que os painéis de staking permaneçam responsivos durante períodos de volatilidade.

Fronteiras Pós-Quânticas e a Vida Cotidiana

E então, em outubro de 2008, Satoshi Nakamoto apresentou ao mundo um white paper intitulado Bitcoin: A Peer-to-Peer Electronic Cash System — gravando árvores de Merkle com Hashcash e assinaturas digitais em uma economia. O primeiro bloco gênese foi lançado em janeiro de 2009 e provou que incentivos econômicos poderiam ser usados para manter um livro-razão contábil sem uma autoridade centralizada. Essa concatenação de pesquisas ainda forma a base de cada toque para verificar um saldo em uma plataforma play-to-earn.

No mesmo ano, a tese de Craig Gentry, A Fully Homomorphic Encryption Scheme, mostrou que a computação arbitrária em dados criptografados é viável. Hoje, vinte anos depois, as exchanges utilizam provas homomórficas em lote para equilibrar as rampas de fiat sem divulgar informações de clientes às contrapartes. Para os usuários, isso oferece uma maneira de demonstrar solvência ou renda, mantendo ao mesmo tempo as chaves privadas.

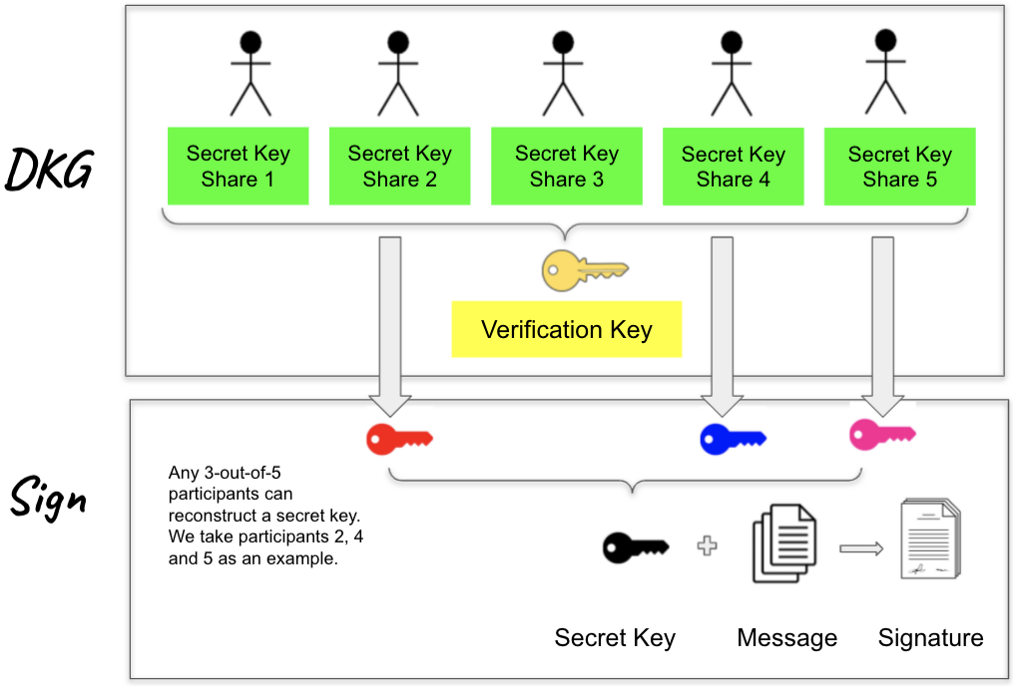

A computação multipartidária segura percorreu um longo caminho desde o protocolo SPDZ de 2011, de Nigel Smart e outros, que permitiu que instituições de custódia compartilhassem chaves entre cossignatários autorizados.

Quando uma mesa de operações autoriza uma grande transferência, a aritmética do estilo SPDZ garante que nenhum funcionário individual possa vazar o segredo.

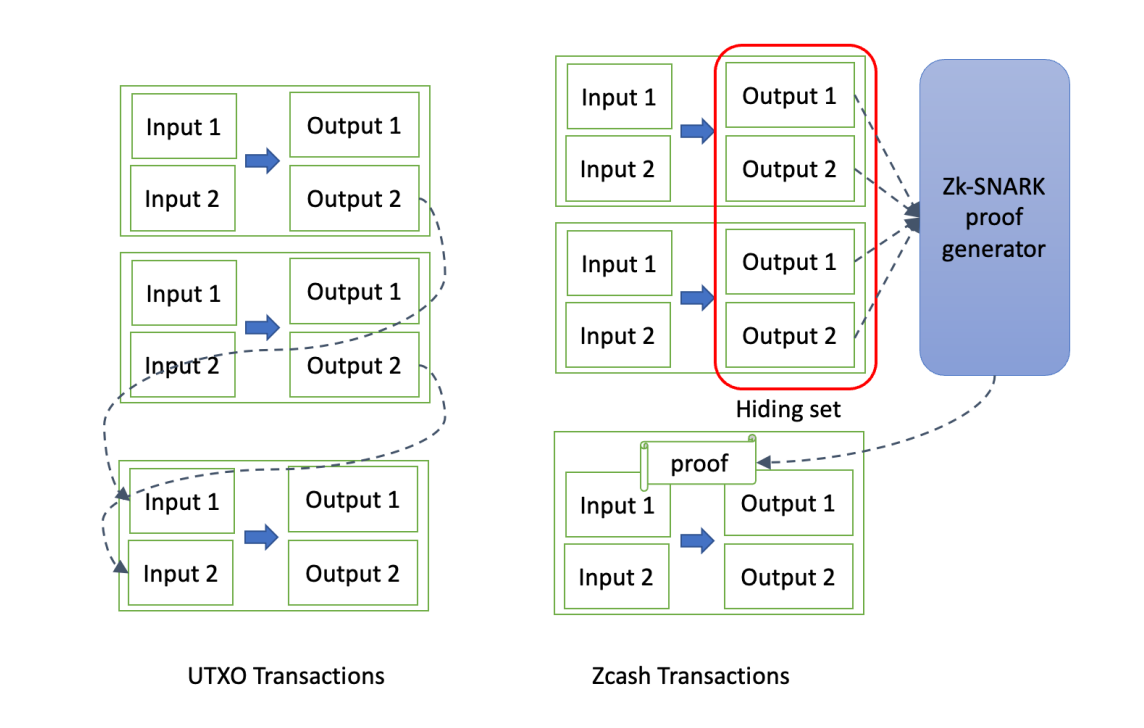

A pesquisa em conhecimento zero acelerou em seguida. O artigo de 2012 de Eli Ben-Sasson, Alessandro Chiesa, Eran Tromer e Madars Virza trouxe pela primeira vez os zk-SNARKs à atenção dos leitores de blockchain, levando eventualmente ao Zcash em 2016 e às pontes de preservação de privacidade de hoje. O protocolo Sonic de 2018, de Mary Maller, e o sistema Plonk de 2019, de Ariel Gabizon, otimizaram os algoritmos de prova, tornando possível que carteiras móveis realizem a verificação instantânea de transações blindadas.

Provas de intervalo de tamanho logarítmico foram introduzidas no artigo Bulletproofs de 2018, de Benedikt Bünz, as quais são incorporadas em moedas de privacidade e exchanges descentralizadas para provar que há colateral suficiente sem revelar o saldo. A adoção pendente do Bulletproofs++ por várias equipes de Camada 2 em 2025 trará negociações DeFi confidenciais e rápidas para hardwares de nível de consumidor.

Avanços oportunos também domaram o consenso. O trabalho sobre tolerância a falhas bizantinas foi refinado ainda mais no artigo Practical Byzantine Fault Tolerance de 2001, de Leslie Lamport, Dahlia Malkhi e outros, enquanto o artigo da Algorand de 2017, de Silvio Micali, mostrou um caminho para a prova de participação escalável. O merge do Ethereum em 2022 — baseado na pesquisa de 2017 do Casper FFG — agora permite que usuários comuns façam staking por meio de serviços de pool que ocultam o que antes eram páginas de matemática atrás de um belo painel de interface.

Canais de pagamento de Camada 2 amadureceram na forma do artigo da Lightning Network de 2015, de Joseph Poon e Thaddeus Dryja, e das especificações BOLT subsequentes.

Suas transações de compromisso e protocolos de penalidade são, de fato, meras aplicações dos contratos hash timelock estudados em 2000, garantindo a compradores em lojas físicas taxas de frações de centavo ao pagarem com cartões habilitados para criptomoedas.

Uma nova urgência surgiu com as previsões quânticas. O CRYSTALS-Kyber e o CRYSTALS-Dilithium foram escolhidos pelo NIST para padronização em 2022, com minutas do FIPS 203 e FIPS 204 circulando entre fornecedores já em 2024. Em 2024, exchanges como Coinbase e Binance começaram a realizar testes beta de envelopamento de chaves baseado em Kyber em módulos de hardware; enquanto isso, o cronograma de firmware da Ledger para 2025 contém propostas para provas híbridas RSA/Kyber, para que uma solicitação de swap possa resistir aos adversários quânticos de amanhã.

Estudos realizados em 2024 e 2025 desenvolveram ainda mais a teoria, concretizando-a e tornando-a prática.

No início de 2024, o esquema de assinatura de limiar FROST chega a uma minuta da IETF e carteiras multisig podem cossinar com rodadas eficientes. Protótipos de danksharding na rede Ethereum foram baseados no artigo de compromisso polinomial de Kate de 2020 e na especificação Proto-Danksharding de 2023, permitindo rollups que liquidam pagamentos em livros-razão globais para trabalhadores da gig economy a um custo muito mais gerenciável.

A pesquisa de abstração de conta, na qual uma infinidade de detalhes importantes foi cristalizada no padrão ERC-4337 de 2023 da Ethereum e na proposta EIP-7702 de 2024, é o que traz as carteiras de contratos inteligentes para os usuários comuns. Artigos da Trail of Bits e da Ethereum Foundation quantificaram a economia de bundlers, para que possamos finalmente introduzir signatários biométricos ou grupos de recuperação social no ecossistema DeFi sem exigir que ninguém memorize frases semente.

Hoje, a jornada do hodler de cripto é fundamentada por esses marcos. Os backups de carteira baseiam-se no compartilhamento de segredo de Shamir de 1979, os enclaves de hardware implementam o white paper de atestação remota SGX de 2016, e as equipes de conformidade de senhas referem-se às diretrizes da Travel Rule do GAFI de 2021, juntamente com atestações de conhecimento zero da pesquisa de 2023 na Electric Coin Company. Quando um farmer de DeFi busca rendimentos, ele está inserido no "sanduíche" de prova formal, ciência regulatória e design de interface.

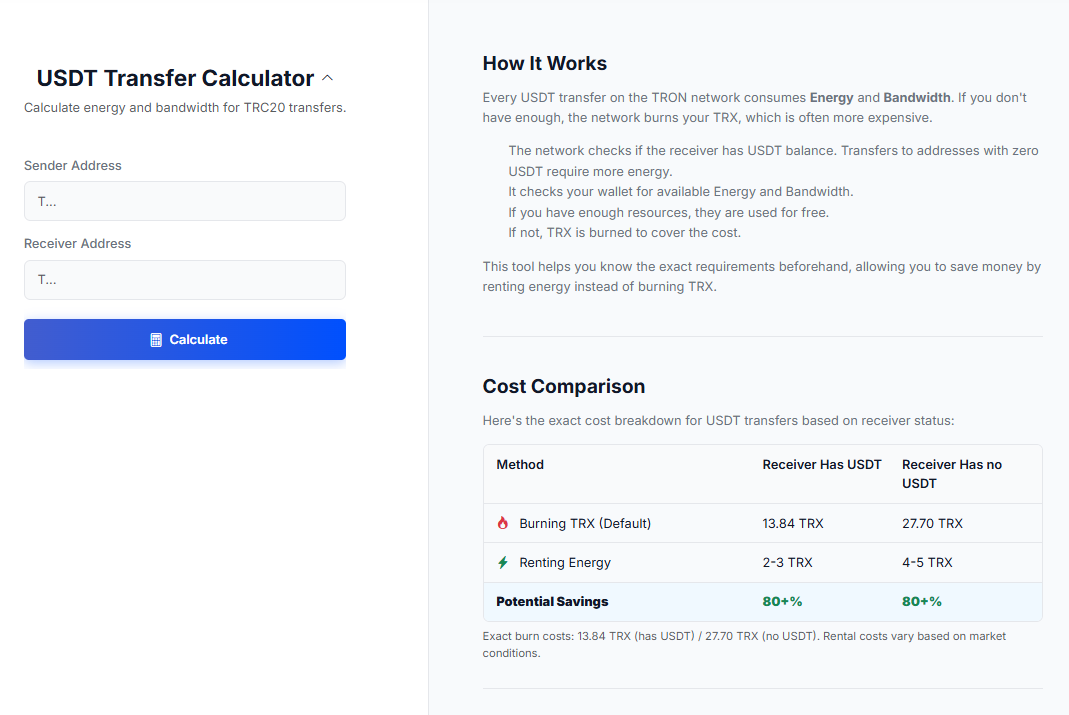

Mesmo tarefas cotidianas, como transferir USDT na rede TRON, remetem a esses artigos. Marketplaces de aluguel de Energy, que surgiram após o artigo da Máquina Virtual TRON de 2018, utilizam modelos de precificação baseados em recursos originalmente sugeridos nas provas de trabalho de Dwork e Naor. Aqueles que ponderam se devem alugar TRON Energy de um pool de delegação ou simplesmente terceirizá-la avaliam preços, regras de delegação e a reputação do provedor ao pesquisar nos marketplaces de TRON Energy.

Em um futuro próximo, colaborações como o artigo de verificação de bloco condensada do MIT/Stanford de 2024, ou a pesquisa de 2025 da Universidade de Waterloo sobre contratos inteligentes confidenciais baseados em reticulados (lattices), oferecem caminhos de atualização que traders não especialistas podem nunca conhecer diretamente. Mas cada vez que uma carteira de hardware sincroniza mais rapidamente, ou uma remessa agrupa mais micropagamentos em um bloco, é porque estudiosos trabalharam por séculos para transformar conjecturas em projetos revisados por pares.

Junta, essa linhagem mostra uma verdade direta: sem as estatísticas de al-Kindi, a entropia de Shannon, a troca de chaves de Diffie e Hellman, as assinaturas de RSA, o consenso de Nakamoto e as revoluções de conhecimento zero e pós-quântica das décadas de 2010 e 2020 — o vocabulário cripto seria apenas um verniz vazio. O fato de você poder escanear um código, assinar uma mensagem ou trocar um token repousa sobre os artigos que forneceram a confiança de que cada etapa fazia sentido e era segura.

Este artigo foi oferecido a você pela Netts. A Calculadora de Transferência de USDT da Netts é um de seus muitos recursos, permitindo que você descubra exatamente quanta Energia precisará alugar para a próxima transação: